Leistungsstarke Technologie für alle

Sie suchen sofort einsatzbereite und benutzerfreundliche Cloud-Lösungen, um die digitale Transformation in Ihrem Unternehmen zu beschleunigen? Cisco Meraki ist Branchenführer im Bereich Cloud-Managed IT. Meraki bietet Ihnen einfache, leistungsstarke Lösungen, mit denen Sie Aufwand sparen. Als kleines Unter-nehmen – und als globaler Konzern.

Cloud Managed Dashboard

| Sicherheit und SD-WAN

| Cloud-Managed Switching

|

Wireless Lan

| Wireless WAN

| Smarte Überwachungskameras

|

Umgebungssensoren

| System Manager

| Meraki Insights

|

Meraki Go

| Meraki Lizenzen

| Meraki Now

|

Meraki Cloud Design

| Meraki Security Integration

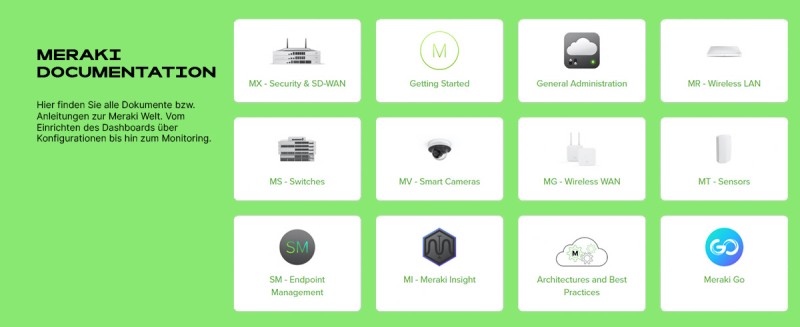

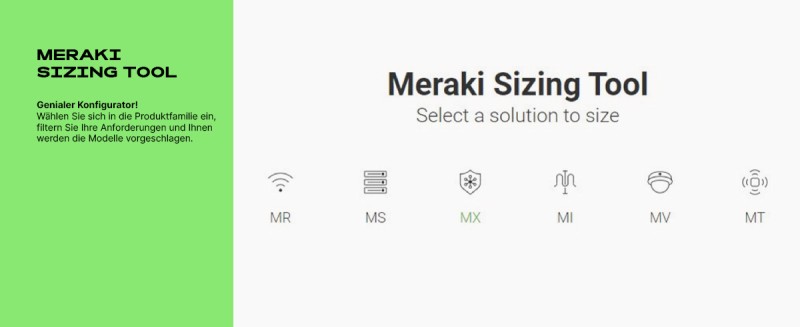

| Meraki Ressourcen

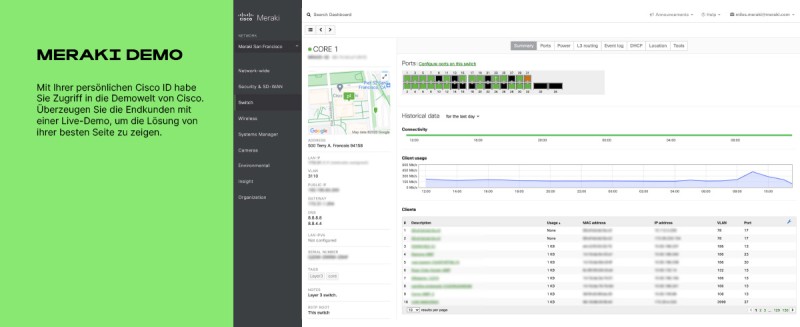

Cloud Managed Dashboard

Die Meraki Cloud-Lösung ist ein zentraler Verwaltungsdienst. Dieser ermöglicht es Ihnen, alle Ihre Meraki Netzwerkgeräte über eine einzige Plattform zu verwalten. Einfach und sicher.

Über das Meraki Dashboard (Weboberfläche) oder über APIs können Benutzerinnen und Benutzerinnen Meraki Geräte bereitstellen, überwachen und konfigurieren. Sobald ein Benutzer eine Änderung in der Konfiguration macht, wird diese an die Meraki Cloud gesendet. Und von dort aus an das/die entsprechende(n) Gerät(e) weitergeleitet.

- Webbrowser-Tool

- Zentraler Zugriff aufs Netzwerk über die Cloud

- Sichere Platt-form

- Schnelle Provisionierung von Konfigurationen

- Unmittelbare Meldung bei Angriffen oder Ausfällen

- Netzwerkkomponenten

Cisco Meraki bietet Ihnen ein vollkommen zentralisiertes Cloud-Management für Security, Netzwerk- und Anwendungskontrolle. Das ist einfach, schnell und sicher:

- Sie benötigen nur wenige Minuten, um Security-Appliances von Meraki in Betrieb zu nehmen.

- Dank Zero-Touch-Cloud-Bereitstellung ist dies auch aus der Ferne möglich.

- Ihre Sicherheitseinstellungen lassen sich mithilfe von Vorlagen über tau-sende Standorte hinweg synchronisieren.

- Auto-VPN-Technologie verbindet Ihre Zweigstellen sicher in drei Klicks.

Redundanz ist bereits in die Meraki Security-Appliances integriert: Dual-WAN und Mobilfunk-Uplinks sorgen dafür, dass die Internetverbindung aufrechterhalten wird. Warm-Spare-Failover gewährleisten die Serviceintegrität und Self-Healing-Site-to-Site-VPN verbindet Zweigstellen und Public-Cloud-IT-Services sicher mitei-nander.

Identitätsbasiert

Korrekte Richtlinien für die jeweilige Benutzerklasse: Firewall- und Traffic-Shaping-Regeln, VLAN-Tags sowie Bandbreitenlimits werden automatisch zugewiesen.

Intrusion Prevention

Schutz vor neuesten Sicherheitsbedrohungen und Schwachstellen: Der gesamte Netzwerkverkehr wird überwacht. So sind kritische Netzwerkressourcen immer geschützt.

Auto-VPN

Sichere Verbindungen: Mesh- oder Hub-and-Spoke-Topologien verbinden Zweigstellen. Zudem haben Sie VPN-Zugriff auf Amazon Web Services und Microsoft Azure.

Inhaltsfilterung

Unerwünschte Webinhalte blockieren: Nutzen Sie mehr als 70 Kategorien und Cloud-Lookups, um Milliarden von URLs zu filtern.

Advanced Malware Protection

Schutz vor Malware: Ihr Netzwerk wird durch die neueste Threat-Intelligence geschützt. Darüber hinaus können Sie auch schädliche Dateien identifizieren, die bisher unbekannt waren (nachträgliche Erkennung).

Hohe Verfügbarkeit und Failover

Hohe Ausfallsicherheit: Anhand von automatischem WAN und der Geräteredundanz lassen sich mehrere Uplinks, Hot-Spare und Selbst-Reparatur für VPN nutzen.

Einfach und gleichzeitig leistungsstark: Meraki Access- und Aggregation Layer-Switches unterstützen Netzwerke jeder Grösse. Sie kombinieren sichere, skalierbare, robuste Leistung mit intuitivem Netzwerkmanagement, welches keine zusätzliche Schulung erfordert. Cloudverwaltete Meraki Switches enthalten zahlreiche Funktionen, um die Arbeit des Netzwerkadministrators zu vereinfachen – von der Bereitstellung über Security bis zur Fehlerbehebung. Multigigabit-Ethernet sorgt dafür, dass Sie mehr Geschwindigkeit aus der bestehenden Verkabelung herausholen können. Die Switches können physisch mit blitzschneller Verkabelung und Cross-Stack-Link-Aggregation gestapelt werden. Somit wird eine ausfallsichere Verbindung zum Kern des Netzwerks mit der gesamten verfügbaren Bandbreite hergestellt.

Verbessertes physisches Stacking

Latenz von weniger als einer Sekunde: Verbesserungen beim physischen Stacking ermöglichen schnellere Stack-Konvergenz, welche für die Bereitstellungen in Grossunternehmen so wichtig sind.

SecureConnect

Einfach und sicher: SecureConnect erkennt und überprüft, ob der MR-Access-Point, der mit einem Port verbunden ist, derselben Organisation angehört, bevor er ihn automatisch konfiguriert.

Multi-Gigabit-Ethernet

Schaffen Sie eine höhere Leistung, um die neuesten Access Points über die vorhandene Verkabelung verwenden zu können.

Virtuelles Stacking

Virtuelles Stacking ermöglicht Ihnen, gleichzeitig tausende von Ports an separaten oder physisch gestapelten Switches zu konfigurieren. Unabhängig vom Standort.

Layer-7-Transparenz

Alles im Blick: Meraki Switches bieten Ihnen Visibilität, um zu sehen, welche Netzwerkressourcen genutzt werden.

Layer-3-Skalierbarkeit

Umfangreich und ausfallsicher: Auf Ihre Netzwerke ist Verlass dank dynamischen Routing-Protokollen und Warm Spare-Technologie.

Quality-of-Service

Weisen Sie latenzempfindlichen Anwendungen dank konfigurierbarer QoS die Priorität und Bandbreite zu, die sie benötigen.

Netzwerktopologie

In Echtzeit überwachen: Die Netzwerktopologie ermöglicht es Ihnen, Geräte, deren Verbindungen und den netzwerkweiten Zustand in Echtzeit zu überwachen.

Damit Sie ein nahtloses Benutzererlebnis haben, bestehen Cisco Meraki Access Points aus den hochwertigsten Komponenten und werden sorgfältig optimiert.

Sie können sich einfach einen Überblick über Netzwerkbenutzer, deren Geräte und Anwendungen verschaffen. Und dank umfassender Analysen können Administra-toren und Administratorinnen schnell Richtlinien zur Zugriffskontrolle und Applikati-onsnutzung erstellen. So erhöhen sie die Anwenderfreundlichkeit und Netzwerksi-cherheit weiter.

Multigigabit-Ethernet

Leiten Sie bis zu 5 Gbit/s Datenverkehr über ein einzelnes vorhandenes Kabel weiter, um die Vorteile von Hochgeschwindigkeits-Wi-Fi 6 voll auszuschöpfen.

Standort-Analysen

Analysieren Sie die Besuchererfassungsrate, die Besuchszeit von Kundinnen und Kunden oder wiederholte Besuche dank der aussagekräftigen Daten, die Sie erhalten.

Anwendungsvisibilität und Kontrolle

Identifizieren Sie, welche Anwendungen verwendet werden, und priorisieren Sie kritische Applikationen, während Sie Freizeit-Apps einschränken.

Wi-Fi 6

Verlassen Sie sich auf die HF-Optimierung mit Spektrums-Analyse in Echtzeit. Diese ermöglicht Ihnen eine leistungsstarke WLAN-Technologie in dichten, anspruchsvollen Umgebungen.

Automatische HF-Optimierung

Profitieren Sie von der automatische Optimierung Ihres WLANs durch die Messung von Kanalauslastung, Signalstärke, Durchsatz und Interferenzen.

Mühelose und zuverlässige Konnektivität an jedem Ort: Mit den MG Mobilfunk-Gateways sorgen Sie für beständige Leistung bei geschäftskritischen Vorgängen. Erweitern Sie einfach die primäre oder Failover-Mobilfunkverbindung – überall und in jeder Grössenordnung.

MG fügt sich reibungslos in Ihre bestehende Infrastruktur. Verbinden Sie diese mit Meraki SD-WAN, IoT-Geräten oder jeglichem nachgelagerten Router, um ein primäres Failover‑Mobilfunkverbindung oder eine sekundäre Mobilfunkverbindung für SD-WAN oder Multi-WAN bereitzustellen.

Schutzart IP67

Die MG Mobilfunk-Gateways wurden im Hinblick auf Staub und Feuchtigkeit geprüft und können draussen verwendet werden.

Mehrere Befestigungsmöglichkeiten

Eine Halterung für diverse Oberflächen (enthalten) ermöglicht die problemlose Befestigung an einer Wand, der Decke, einem Mast oder einer Tischplatte.

Interne und externe Antennen

Die externen Modelle umfassen Dipolantennen. Patch-Antennen sind als Zubehör erhältlich, um durch Bündelung die Signalstärke zu verbessern.

Zwei Stromversorgungsoptionen

Die Stromversorgung der Mobilfunk-Gateways kann über DC oder PoE erfolgen.

Einfach bereitzustellen, zu konfigurieren und zu verwalten: MV liefert Ihnen zuverlässige Sicherheit und nützliche Einblicke in Ihr Geschäft. Für Unternehmen jeder Grösse. Dies sind Ihre Vorteile:

Der Festkörperspeicher der Kameras der MV-Serie ersetzt den komplexen Netz-werkvideorekorder (NVR).

Da Videodaten im Edge-Speicher landen, zeichnen die Kameras auch dann weiter auf, wenn die Netzwerkverbindung ausfällt. Dank Festkörperspeicher und smarter Software ist eine benutzerdefinierte Videodatenaufbewahrung möglich.

Standardmässig sicher

Videodaten werden noch auf der Kamera verschlüsselt. Sie müssen sich also nie mehr fragen: «Was wäre, wenn …». Denn die Videodaten kommen bereits sicher aus der Kamera.

Im Transport:

Sowohl der lokale als auch der Remotevideostream sind mit TLS- und AES-Verschlüsselung und offiziell signierten Zertifikaten gesichert. Sehen Sie sich die Videos einfach systemintern im Webbrowser an. Zusätzliche Plug-Ins oder Konfigurationen benötigen Sie nicht.

Bei der Verwaltung: MV profitiert von verschlüsselter Verwaltung und strenger Authentifizierung. Unsichere hartcodierte Passwörter und selbstsignierte Zertifikate sind Vergangenheit. Mit zweistufiger Authentifizierung sind Sie alle Sorgen los.

Mehr als nur Sicherheit

Bewegungsempfindliche Heatmaps:

Ermitteln Sie Laufkundschaft in einem Laden oder überwachen Sie, wo sich Hotelgäste im Eingangsbereich versammeln. Statt grosser Videodateien brauchen bewegungsempfindliche Heatmaps nur wenige Metadaten, um äusserst wirkungsvolle Ergebnisse zu liefern.

Objekterkennung:

Erfahren Sie mehr darüber, welche Auslagen am attraktivsten sind oder wie viele Mitarbeitende am Donnerstag im Büro waren. Detektieren Sie Menschen und Fahrzeuge mit maschinellem Sehen und erhöhen Sie die Genauigkeit im Laufe der Zeit mit maschinellem Lernen.

Datenschutz

Alle MV-Analysefunktionen sind anonymisiert, um die Privatsphäre zu schützen und trotzdem Informationen zu liefern. Sie erfahren, dass eine Kundin um 15:38 Uhr in den Laden kam, aber nicht, dass sie Sarah heisst.

Zentralisiertes Cloud Management

Global zugreifen: Das Meraki Dashboard bietet Ihnen sicheres Monitoring und Management all Ihrer Kameras von jedem beliebigen Ort weltweit.

Edge-Speicherung

Systeme einsparen: Bis zu 512 GB widerstandsfähiger Festkörperspeicher in den Kameras machen NRV überflüssig.

Optimierte Aufbewahrung

Mit bewegungsbasierter Aufbewahrung und Aufzeichnungsplanung lassen sich Videospeicherungspläne an jeden Einsatzort anpassen.

Erweiterte Analysen

Immer weiterentwickeln: branchenführende Analysen und maschinelle Lernfähigkeit sind in jede Smartkamera integriert.

Intelligente Suchtools

Intelligent suchen: Isolieren Sie Videobilder von Ereignissen mit Motion Search und Motion Recap und filtern Sie sie nach Aufnahmen von Menschen, um schneller fündig zu werden.

Integrierte Sicherheit

Safety first: Videoverschlüsselung im Ruhezustand und im Transport mit automatisierter Bereitstellung von TLS-Zertifikaten. Hardwaresicherheitschip mit manipulationssicheren und verschlüsselten Funktionen zur Sicherung der Plattformintegrität.

Schützen Sie Ihre geschäftskritischen Ressourcen durch die Leistungsfähigkeit der Cisco Meraki Plattform und einfach bereitzustellende Meraki MT-Umgebungssensoren. Kontrollieren Sie Ihre Umgebung mit Remoteüberwachung und flexiblen Warneinstellungen. Gewährleisten Sie optimale Bedingungen, um die Verfügbarkeit zu maximieren, Verluste zu minimieren und die Organisation zu digi-talisieren.

Sie können schnell tausende von Umgebungssensoren bereitstellen und verwalten, die Temperatur und Feuchtigkeit überwachen sowie bei Wasserlecks oder, wenn Unbefugten eindringen, warnen. Setzen Sie einfach die Batterien ein und fügen Sie die Sensoren dem Dashboard hinzu. MT-Umgebungssensoren verbinden sich automatisch mit vorhandenen MR- und MV-Geräten. Verabschieden Sie sich von On-Prem-Servern, dedizierten Gateways und Verwaltungssoftware.

Flexible Warnungen

Benachrichtigung per Wunschkanal: Legen Sie individuelle Schwellenwerte für Geräte fest und lassen Sie sich per SMS, Push-Benachrichtigung oder E-Mail informieren. Oder verwenden Sie WebHooks, um sich mit der Plattform Ihrer Wahl zu verbinden.

Automatische BluetoothⓇ-Konnektivität

Kein manuelles Verbinden nötig: Sensoren verbinden sich über 2,4-GHz-Bluetooth Low Energy (BLE) automatisch mit MV- und MR-Geräten im selben Netzwerk.

Nahtlose Einrichtung und Installation nach Massstab

Einfach effizient: Drahtloses Einrichten, flexible Befestigungsmöglichkeiten und a-tomatisches Pairing machen es leicht, tausende von Sensoren in kurzer Zeit bereitzustellen.

Integrierter Speicher

Gut geschützt vor einem Ausfall: Daten werden im integrierten Speicher bis zu fünf Tage beibehalten.

Lange Batterielebensdauer

Kein Grund zur Sorge: Die austauschbaren AA-Batterien haben eine Lebensdauer von bis zu fünf Jahren.

Bereitstellung

Registrieren Sie Geräte vorab, oder fügen Sie Benutzer dynamisch hinzu, wenn sie Ihrem Netzwerk beitreten. Stellen Sie Wireless- und VPN-Verbindungseinstellungen bereit, übertragen Sie Apps und Inhalte, oder schränken Sie die Nutzung ein – basierend auf Benutzergruppen.

Meraki Insight erleichtert IT-Administratoren die Optimierung des Benutzererlebnisses. Denn es spart ihnen Zeit bei der Isolierung von Netzwerk- oder Anwendungsproblemen.

Schnelle Reaktionszeiten von Cloud-Anwendungen hängen nicht nur vom Design und einer hohen LAN-Performance ab, sondern auch von der Performance der Infrastruktur des Service Providers, dem WAN oder Internet und der Remote-SaaS-Anwendung (Software-as-a-Service) selbst.

Ausgelastete IT-Teams profitieren mit Meraki Insight von verbesserten Einblicken in die Netzwerkperformance. Der Aufwand für die Fehlerbehebung wird reduziert und Services können schneller und besser bereitgestellt werden. Durch eine beschleunigte Problembehebung hat das IT-Team mehr Zeit, um die eigentlichen Prioritäten des Unternehmens zu unterstützen.

Meraki Go fürs kleine Geschäft

Meraki Go ist eine Netzwerklösung, die für eine einfache Verwaltung und Fernadministration entwickelt wurde.

Die Cloud-basierten Meraki Go Lösungen sind speziell für mittelständische Unternehmen konzipiert. Sie können eine vollständig per App verwaltete Netzwerklösung erstellen, mit der sich die geschäftliche Produktivität und die Kundeninteraktionen mit minimalem Zeit- und Ressourcen-Aufwand steigern lassen. Dafür sind nur minimale Fachkenntnisse nötig. Einfach loslegen.

Eine Lizenzierung ist für alle Meraki Lösungen erforderlich respektiv wird die Meraki Cloud pro Gerät und Jahr lizenziert. Jedes Gerät wird für eine bestimmte Dauer mit einem Ablaufdatum lizenziert.

Mit den Lizenzen erhalten Sie folgenden Mehrwert:

- Zentralisierte Verwaltung und netzwerkweite Transparenz und Kontrolle

- Nahtlose Firmware- und Sicherheitsupdates

- 24/7 Enterprise Support und lebenslange Garantie

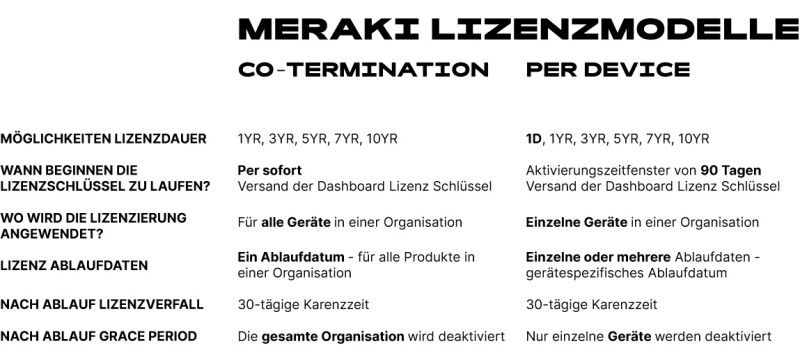

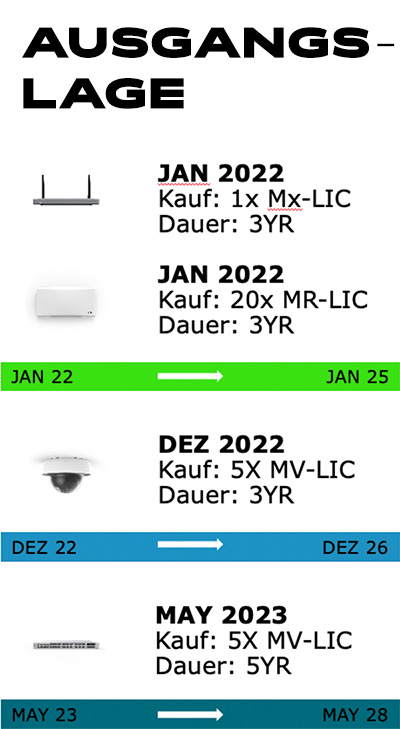

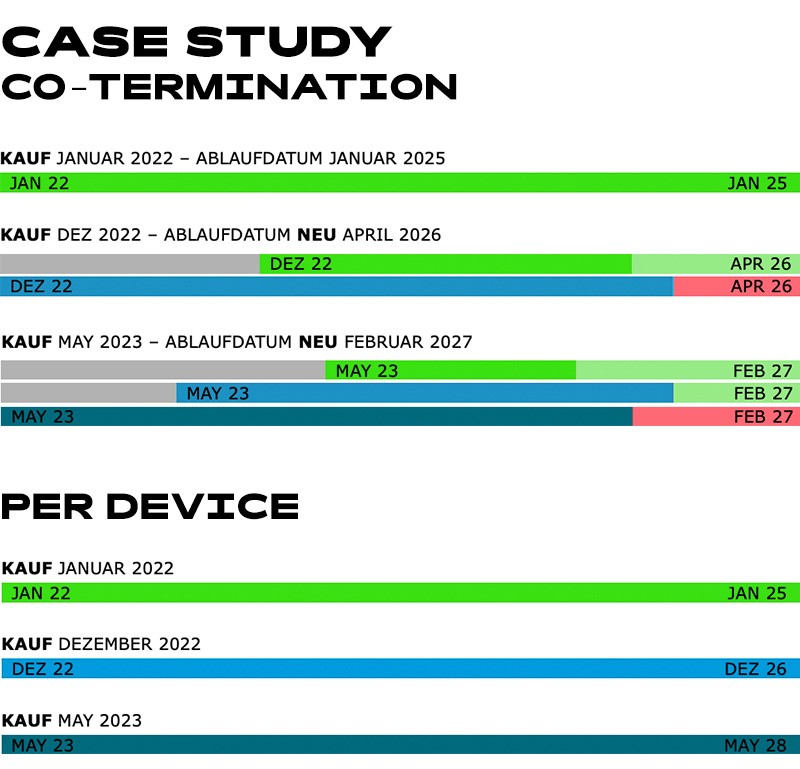

Lizenzierungsmodelle

Meraki unterstützt zwei Typen von Lizenzierungsmodellen:

- Per-Device-Lizenzierung (PDL) und Co-Termination-Lizenzierung (Co-Term).

- Es gibt wichtige Unterschiede zwischen den beiden Modellen, die Sie berücksichtigen sollten, wenn Sie entscheiden, welches Modell für Sie am besten geeignet ist.

- Alle Meraki Kundinnen und Kunden haben derzeit standardmässig ein Co-Term-Lizenzierungsmodell. Wenn Sie sich für eine Lizenzierung pro Gerät entscheiden, können Sie dies über das Meraki Dashboard tun, nachdem Sie Ihre Organisation erstellt haben.

Vergleich der Lizenzmodelle

Per Device

- Das gerätebezogene Lizenzierungsmodell von Cisco Meraki ermöglicht es Kundinnen und Kunden, eine Lizenz direkt einem bestimmten Gerät oder einem Netzwerk zuzuweisen. Dadurch können IT-Teams ein einziges gemeinsames Ablaufdatum oder verschiedene Ablaufdaten für verschiedene Geräte, Netzwerke oder Organisationen festlegen.

- Die geräteabhängige Lizenzierung bietet eine Vielzahl neuer Funktionen und mehr Flexibilität für neue und bestehende Kunden aller Art.

- Dieses Lizenzierungsmodell ist besonders nützlich, um die Lizenzierung über verschiedene Standorte oder Organisationen hinweg zu koordinieren, wenn diese Standorte (und die zugehörigen Geräte) auf unterschiedliche Weise budgetiert oder abgerechnet werden. Es kann auch von Vorteil sein, wenn Sie neue Hardware hinzufügen oder Ihre Meraki Infrastruktur erweitern, da es Ihnen erlaubt, Ablaufdaten für neue und bestehende Geräte intuitiv zu rationalisieren.

Co-Termination

Die Meraki Co-Term-Lizenzierung wird auf einer organisationsweiten Basis angewendet, was zu einem einzigen Ablaufdatum für jedes Meraki Gerät führt, das in einer Organisation verwaltet wird. Dieses Datum wird dynamisch auf der Grundlage eines gewichteten Durchschnitts der in Ihrer Dashboard-Organisation erworbenen und beanspruchten Lizenztypen berechnet, so dass alle Lizenzen des Kunden zum selben Zeitpunkt enden. Dazu werden alle aktiven Lizenzen gemittelt und durch das Lizenzlimit bzw. die zulässige Anzahl der Meraki Geräte in der Organisation geteilt. Das einzelne Ablaufdatum für alle Meraki Geräte in dieser Organisation wird dynamisch mit jeder Lizenz- und Hardwareanforderung neu berechnet.

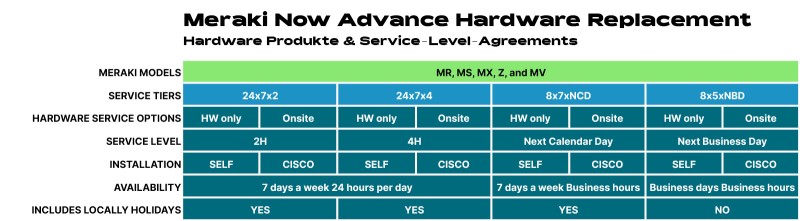

Meraki Now

Erweiterte Hardware-Ersatzleistung

Ist es Ihnen wichtig, im Falle eines Hardware-Ausfalls minimale Ausfallzeiten zu haben? Setzen Sie auf Meraki Now. Meraki Now ist eine Sammlung von optionalen Hardware-Austauschdiensten, die genau dafür entwickelt wurde. Während alle Meraki Produkte Garantieaustauschoptionen und Hardware-Redundanzfunktionen enthalten, können bestimmte Szenarien eine zusätzliche Abdeckung von Hardware-Produkten zusammen mit höheren Service Level Agreements (SLAs) erfordern. Die folgenden Meraki Now-Servicestufen, die an vielen Standorten optionalen Vor-Ort-Support bieten, sind für alle Meraki MR-, MS-, MX-, Z- und MV-Hardwareprodukte verfügbar.

Meraki Cloud Design

Datacenter Design

Der Cisco Meraki-Service wird in vollständig redundanten und hochverfügbaren Rechenzentren mit Zertifizierungen wie SAS70 Typ II / SSAE18 Typ II und ISO 27001 untergebracht. Diese Rechenzentren zeichnen sich durch modernste physische und Cyber-Sicherheit und ein äusserst zuverlässiges Design aus. Alle Cisco Meraki Dienste werden über mehrere unabhängige Rechenzentren repliziert, so dass kundenorientierte Dienste im Falle eines katastrophalen Ausfalls des Rechenzentrums schnell umgestellt werden können.

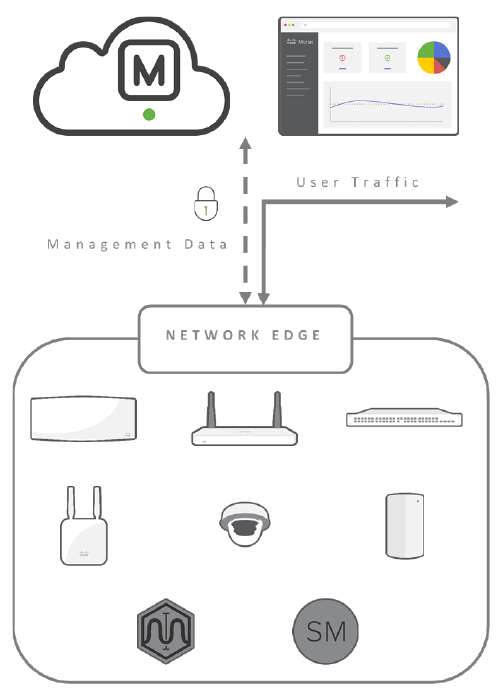

Trennung von Benutzer- und Verwaltungsdaten

Die Out-of-Band-Kontrollebene von Cisco Meraki trennt Netzwerkmanagementdaten von Benutzerdaten.

Dank der Out-of-Band-Architektur von Meraki sind die meisten Endbenutzer nicht betroffen, wenn Cisco Meraki-Hardwaregeräte (z. B. Wireless APs, Swit-ches oder Sicherheits- und SD-WAN-Geräte) nicht mit der Cisco Meraki Cloud kommunizieren können (z. B. aufgrund eines vorübergehenden WAN-Ausfalls).

Netzwerk-Management-Daten

Die Daten, die von Meraki Geräten über eine sichere Internetverbindung an die Me-raki Cloud fliessen.

Benutzerdaten

Die Benutzerdaten fliessen nicht durch die Meraki Cloud, sondern direkt zu ihrem Ziel im LAN oder über das WAN.

Vorteile einer Out-of-Band-Kontrollebene:

- Unbegrenzter Durchsatz: keine zentralisierten Controllerengpässe

- Hinzufügen von Geräten oder Standorten ohne MPLS-Tunnel

- Ausfallsicherheit

- Ein redundanter Cloud-Service bietet hohe Verfügbarkeit

- Das Netzwerk funktioniert auch dann, wenn der Managementverkehr unterbrochen wird

- Kein Benutzerdatenverkehr läuft durch die Rechenzentren von Cisco Meraki

- Ermöglicht HIPAA-konformes Netzwerk / PCI-konform

Cisco Security Integration

Secure Access Service Edge - Powered by Meraki

So sorgen Sie für Konsistenz: In den letzten Jahren haben Unternehmen Arbeitslasten und Anwendungen aus ihren Rechenzentren in Multi-Cloud-Umgebungen verlagert. Mit dem Übergang zum hybriden Arbeiten besteht das Problem, das die IT-Abteilung lösen muss, darin, unabhängig vom Standort des Endbenutzers eine konsistente Sicherheit und Erlebnisqualität (QoE) zu erreichen – und genau das bietet SASE.

SASE – Secure Access Service Edge – ist eine Bezeichnung für eine konsolidierte Lösung, die Benutzern an jedem beliebigen Ort (z. B. im Büro, zu Hause, in der Schule oder im Café) ein effektives und konsistentes Mass an Sicherheit und Benutzerfreundlichkeit bietet. Um dies zu erreichen, schlägt SASE die Konvergenz von Netzwerk- und Netzwerksicherheitsfunktionen und deren Verlagerung zu einem As-a-Service Cloud-Edge-Modell vor.

Cisco Umbrella (Umbrella SD-WAN-Konnektor): Vereinfachte IPSec-Tunnelkonnektivität ermöglicht eine schnelle Bereitstellung von Umbrella an verteilten Standorten, ohne das Meraki Dashboard verlassen zu müssen. Optimierte Netzwerkkonfigurationen vereinfachen die Sicherung des Cloud-Zugangs und schützen Benutzer vor Internetbedrohungen, sowohl innerhalb als auch ausserhalb des Netzwerks.

Cisco Secure Access powered by DUO: Das Zero-Trust-Modell bietet Ihnen eine bessere Sichtbarkeit für Benutzer. Das Null-Vertrauensmodell bietet eine bessere Übersicht über Benutzer, Geräte, Container, Netzwerke und Anwendungen und verifiziert die Sicherheit bei jedem Zugriff. So reduzieren, erkennen und reagieren Sie auf Risiken in Ihrer gesamten Umgebung und verringern die Sicherheitsanfälligkeit, indem Sie den Gerätestatus und vertrauenswürdige Endpunktinformationen auf Anwendungsbasis nutzen.

Visibility powered by ThousandEyes: Dies gewährleistet die Leistung und Integrität des zugrunde liegenden Transports, selbst wenn Sie nicht Eigentümer der Infrastruktur sind oder nicht kontrollieren können, wie Dienstanbieter den Datenverkehr leiten. Sie erhalten vollständige Transparenz vom Benutzer bis zur Anwendung über jedes Netzwerk, Einblicke in Leistungsprobleme, um sie schnell zu beheben, sowie zuverlässige Konnektivität.